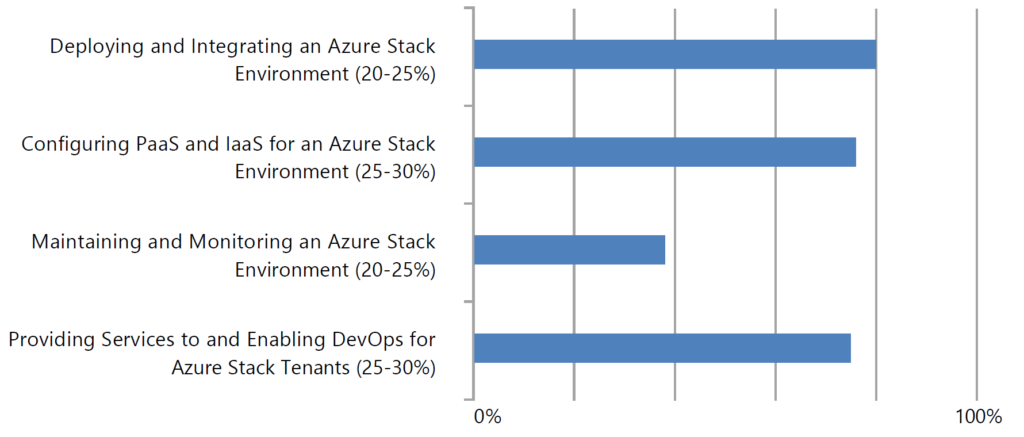

Am 13.März 2018 habe ich mich an der Beta-Prüfung zur Azure Stack Implementierung gewagt. Innerhalb der Prüfung wurden sehr viele Powershell Befehle abgefragt. Da die Praxiserfahrungen mit Azure Stack zu dem Zeitpunkt noch nicht so groß waren, hatte ich eher die Befürchtung diese Prüfung nicht bestanden zu haben. Umsomehr hat es mich gefreut, dass ich letzten Sonntag überraschend eine E-Mail bekommen habe, dass die Prüfungsergebnisse vorliegen und ich die Prüfung bestanden habe. Die Punktzahl von 782 ist sogar recht positiv. (700 hätten zum Bestehen gereicht). Nur im Bereich Monitoring muss ich mich noch verbessern:

Für die Vorbereitung auf die Prüfung musste man sich u.a. genau mit der Abhängigkeiten zwischen Tenants, Plänen usw. auseinandersetzen. Ich fand dieses Wissen auch hilfreich, um die Hintergründe bei Azure (nicht Stack :)) besser zu verstehen.